Introduzione

Linux è il diretto discendente del mitico Unix.

80+ % dei server di rete mondiali sono basati su Linux.

Questa documentazione intende presentare l'utilizzo pratico di Linux da parte di un utente relativamente inesperto, e che intenda progredire a diventare un amministratore di sistema.

Licenza

La presente documentazione è distribuita secondo i termini della GNU Free Documentation License Versione 1.3, 3 novembre 2008.

Ne è garantita assoluta libertà di copia, ridistribuzione e modifica, sia a scopi commerciali che non.

L'autore detiene il credito per il lavoro originale ma nè credito nè responsabilità per le modifiche.

Qualsiasi lavoro derivato deve essere conforme a questa stessa licenza.

Il testo pieno della licenza è a: https://www.gnu.org/licenses/fdl.txt

Prefazione

Una persona è confrontata con la vecchiaia anche quando si rende conto che la maggior parte delle nozioni e informazioni storiche su Unix e Linux non le ha carpite o imparate dai libri, ma dalla pratica, quando sono uscite.

Non che io fossi là nei mitici tempi dei Laboratori Bell, ma già nei miei primi lavori, all'inizio degli anni '80, mi sono confrontato con versioni Unix per piccoli sistemi, coma Venix, o PC/IX, o il mitico Minix.

Tre floppies da 360kb solo per compiere il boot. Un'interfaccia di comandi così amichevole da far rimpiangere subito il DOS.

E tutti dicevano che Unix non era una cosa seria, che solo il mainframe IBM offriva possibilità di lavoro, al limite il nuovo e promettente PC AT, con ben 10 MB di disco.

E che il linguaggio del futuro era il Cobol, naturalmente.

Nei miei più di 20 anni all'Olivetti mi sono occupato della formazione sulle 'nostre' versioni di Unix, per server dipartimentali: per server M80 e M90 prima, poi per la serie LSX3000 ed LSX5000, l'ultimo con una variante nostra di Unix System V. Era tutto prodotto al laboratorio Olivetti di Cernusco sul Naviglio, con sorgenti liberamente scopiazzate dalla versione BSD proveniente dai nostri laboratori di Cupertino.

Nei primi anni '90 ero inviso, un po' deriso, per la mia posizione evangelica nei confronti del nuovo GNU/Linux, quello che ci voleva un giorno a ricompilare il kernel per calibrarlo alle proprie necessità, e una settimana per far andare l'interfaccia video con la propria scheda grafica.

Il 'sistema operativo' era Windows NT, certo, ma ricordo un paio di progetti di successo in cui abbiamo segretamente sostituito NT, che si schiantava in continuazione, con Red Hat 5.2. Il cliente era entusiasta delle performance, e ,ignaro,lodava la Microsoft.

Ora Unix è morto, ma Linux si è affermato come il sistema per datacenters. e per workstations, e per personal, e come base per Android e piattaforme Real Time, e mille altre soluzioni.

E' con amore e nostalgia che provo a scrivere il manuale seguente, ricordando che Unix non è solo un prodotto, ma una filosofia di produrre software di qualità e bellezza.

Non essendo un Guru, qualsiasi errore od omissione nelle pagine seguenti è interamente responsabilità mia.

| Michele Simioli, Firenze, 2024. |

La Sessione di Lavoro

L'utente si collega a UNIX/Linux per compiere operazioni:

- editare files

- dare comandi

- usare utilities

Per collegarsi l'utente passa attraverso la fase di Login, in cui deve autenticarsi con uno username (login name) e una password.

Se riconosciuto, dà inizio ad una sessione di lavoro, che può essere:

- a caratteri

- grafica

Al termine del lavoro si termina la connessione con l'operazione di Logout:

- comando

exita caratteri - opportuno bottone ocomando se in grafica

Il logout è assolutamente diverso dallo Shutdown, che compie uno spegnimento dell'intero sistema e per cui occorrono i permessi amministrativi.

Storia di Unix

La conoscenza della storia di UNIX, e di Linux che ne è derivato, è indispensabile per la comprensione di molti concetti che stanno alla base del sistema operativo.

Unix per se non esiste più.

I principali sistemi operativi discendenti di Unix sono:

- HP-UX (Hewlett Packard)

- AIX (IBM)

- Solaris (Oracle)

- MacOS X (Apple)

- Linux (varie distribuzioni)

- Windows (Mirosoft, molto modificato)

Alcuni sistemi Unix necessitano di hardware proprietario (HP-UX. AIX, MacOS X).

Altri sono disponibili anche per PC (Solaris, Linux).

Nasce Unix

Laboratori Bell della AT&T nel New Jersey, 1969:

- Ken Thompson è esperto di MULTICS, sistema operativo ipotetico mai terminato, che doveva fare di tutto (male)

- Per usare un Digital PDP-7 e giocare, scrive in assembler il sistema operativo UNICS, che fa una cosa bene (giocare)

- Arriva il nuovo DEC PDP-8 e Dennis Ritchie lo aiuta a riscrivere il sistema operativo in Linguaggio C

- Il nuovo sistema è rinominato UNIX

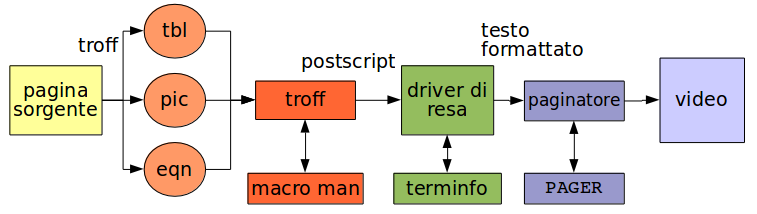

- Per giustificarne l'esistenza, Joe Ossana scrive il software di editazione Documentor's Workbench

- Si evolve internamente alla AT&T per numerose versioni

Unix si evolve

- 1980: Thompson si trasferisce a Berkeley e porta con sè Unix – nasce lo Unix System Support Group e la Berkeley Standard Distribution

- 1981: La AT&T adotta Unix per i propri sistemi 3B, con licenza d'uso, e lo chiama The UNIX System

- 1981: La AT&T cita a giudizio l'università di Berkeley per uso illegale di Unix. Il dissidio dura 12 anni.

- 1982 … : Si evolvono UNIX System III e System V

- 1985: Il marketing AT&T assicura che System V sarà la “final distribution”

- Le altre versioni si chiamano System V Release 2, ecc. - abbreviate SVR2, SVR3, SVR3.2, ecc.

- 1990: Esce UNIX System V Release 4

Unix wars

- 1990-93:

- AT&T e Sun Microsystem si alleano in un cartello e adottano SVR4. La Sun lo chiama Solaris

- IBM, Motorola, Digital, Microsoft e altre 150 ditte si alleano nella Open Software Foundation per contrastarli

- La Digital si incarica di produrre OSF/1, che terminerà nel 1993 come Digital Unix, poi rinominato Tru64 Unix

- Digital vende a Microsoft il suo Unix incompleto “Prism” e la Microsoft lo adatta come Windows NT

- AT&T, Sun e altre 120 ditte formano Unix International per contrastare la OSF

- Molte ditte vendor cambiano campo tra UI e OSF a seconda delle alterne fortune

- 1993: Prima chiude le operazioni Unix International, poi piano piano termina anche la Open Software Foundation

Unix è morto, Viva Unix

- 1993: L'università di Berkeley taglia i fondi allo USSG e chiude BSD

- 1993: I laboratori Bell vengono acquistati dalla Novell, che licenzia quasi tutti Il nuovo Unix della Novell si chiama UnixWare ed è concepito come client NetWare

- 1996: Incapace di mantenerlo, la Novell cede il codice UnixWare alla Santa Cruz Operations e Hewlett Packard

- Il marchio è ceduto allo Open Group per impedire speculazioni

- Ogni UNIX proprietario viene a questo punto sviluppato separatamente

Free Unices

- Dall'ultima versione di Berkeley, 4.4BSD, nascono i progetti FreeBSD, OpenBSD e NetBS

- Il “guru” del software libero, Richard Stallman, inizia il progetto GNU (GNU's Not Unix) per la riscrittura di tutto il codice Uni in modo libero, soggetto a licenza Copyleft GPL (Gnu Public License)

- Andrew Tannenbaum (univ. Amsterdam) sviluppa Minix per PC, inteso come progetto universitario chiuso

- Linus Thorvalds “ruba” il kernel di Minix, lo riadatta chiamandolo Linux e lo dona ai newsgroup

- Nasce GNU/Linux

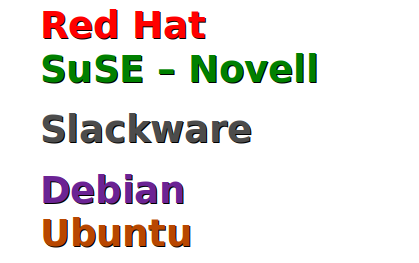

Distribuzioni di Linux

Linux non è controllato da un unico vendor, ma sviluppato da letteralmente decine di migliaia di contribuenti.

Non vi è un unico prodotto 'Linux' ma svariate 'distribuzioni'. La necessità di una distribuzione è data da:

- Necessità di integrazione di sistema

- Supporto fisico e metodo di installazione

- Amministrazione e supporto

Vi sono al momento più di 50 distribuzioni diverse.

Queste si possono però ricondurre a tre gruppi principali:

- Distribuzioni Enterprise

- Red Hat Enterprise Linux (RHEL)

- SuSE Linux Enterprise System (SLES)

- Distribuzioni Curate

- Slackware

- Distribuzioni Free and Libre

- Debian

- Ubuntu

Distribuzioni Enterprise

Nel primo gruppo abbiamo le distribuzioni enterprise, che hanno le seguenti proprietà:

- estremamente stabili

- soggette a licenza pagata, che però non copre il software, di per sè free, ma:

- gli aggiornamenti automatici

- il supporto

- la copertura assicurativa

- non proprio il sofware più moderno, ma garantito stabile

- un circuito di training e certificazioni

- software proprietario aggiuntivo per problemi aziendalicomuni

- ambiente di amministrazione integrato, esaustivo nel caso di SLES

- numero medio di pacchetti software, integratiperfettamente nella release e contenuti in un unico repository, accessibile anche offline (p.es.DVD)

Sia Red Hat Enterprise Linux che SuSE (System un Software Entwicklung) sono ottime soluzioni aziendali.

Distribuzioni Curate

Il secondo gruppo ha come capostipite Slackware, distribuzione storica dell'olandese Peter Volkerding, che al limite ha software ancora più stabile e meno innovativo delle distribuzioni enterprise.

Manca un ambiente unico di amministrazione, che viene compiuta editando a mano opportuni files. La flessibilità è elevatissima, ma viene richiesta una conoscenza pregressa dell'editor vi e della programmazione shell.

La filosofia d'uso è quella dello Unix originale:soprattutto da linea di comando, con configurazioni personalizzate e 'cucite a mano'.

Il numero di pacchetti software è ridotto, sono stati preselezionati i 'migliori', a giudizio del fondatore.

Non è assolutamente necessario essere 'on line' per installarli, cioè sono su un DVD.

Si dice che chi diventa esperto nell'amministrazione di Slackware non incontri difficoltà co nessun'altra distribuzione.

Slackware esiste in versione 'pura', ma da essa sono state derivate numerose altre distribuzioni, spesso con grafica molto innovativa ed effetti speciali, da 'nerd'.

Distribuzioni Free and Libre

Il capostipite del terzo gruppo, Debian, è una distribuzione cha all'origine voleva essere pura e politically correct: veniva accettato solo software Open Source con le licenze più estremiste. Per quanto lo scopo iniziale si sia traviato alquanto nel tempo,

Debian rimane la distribuzione di chi intende scegliere il proprio software in modo da non violare licenze o avere alcuna prospettiva di condizionamento.

L'amministrazione di Debian è sui generis e un po' 'marziana' per chi proviene da altre distribuzioni. Molto gettonato all'inizio dai nerds, Debian è ora um _meme_in calo.

Dalla Debian il multimiliardario sudafricano Mike Shuttleworth (è stato su una Soyuz russa a sue spese), ha ricavato Ubuntu. La parola Swahili non è esattamente traducibile ma dà la coonotazione di 'tutti insieme come esseri umani', e la promessa è quella di una distribuzione di qualità che sia perennemente libera e gratuita.

Per quanto le promesse di un miliardario non convincano subito tutti, Ubuntu ha ad oggi guadagnato la reputazione di ottima distribuzione, amichevole e in continuo miglioramento, destinata soprattutto ai desktop.

Ubuntu è gestita dalla ditta Canonical, di Mike, che però pare abbia lati uscuri in altri campi.

La sua interattività ed amministrazione ricordano alquanto il MacIntosh; il software disponibile è vasto e l'installazione è particolarmente facile. E' apprezzata soprattutto come piattaforma per lo sviluppo software, con una esperienza personale molto superiore a Windows.

Per quanto esista una variante 'Ubuntu Server' non è molto usata, perchè richiede licenza per assistenza e supporto, e non è della stessa calibratura di RHEL.

Il tentativo della Canonical di introdurre certificazioni non ha avuto molto successo.

In sintesi i server sono soprattutto gestiti in Red Hat Enterprise Linux, il desktop con Ubuntu.

Red Hat

Una delle prime distribuzioni di Linux degli anni '90, la Yellow Dog, si era presto costituita in enterprise in America col nome Red Hat. RH aveva ottime distribuzioni molto stabili e curate, con numerose innovazioni, come l'internazionalizzazione e la disponibilità per architetture diverse da Intel.

Famosa la sua distribuzione 5.2 della fine dei '90, in vera concorrenza come server con Windows NT 4.0. Ottime anche le release dalla 7.1 alla 7.3 dei primi anni 2000.

La release seguente, 8.0, non era però affatto buona; la correzione di evidenti bachi con la 8.0A ha introdotto vistose pecche aggiuntive. La sostituzione con la 9.0, poi 9.0A e 9.0B indicavano problemi di sviluppo interni del team di Red Hat.

Una ditta che usava la 8.0 ha sofferto una notevole perdita di dati conseguenti all'uso di Linux, e ha fatto causa alla Red Hat, vincendola con compensi milionari. La corte decretò che, nonostanta la release fosse gratuita, ciò non esimeva la ditta produttrice dalla responsabilità legale del software.

Come risultato la Red Hat terminò la propria distribuzione Linux nei primi anni 2000. Chi intendesse acquisire il proprio prodotto doveva ora acquisire la licenza, a pagamento, della corrente versione Red Hat Enterprise Linux 4.0, e con i proventi della release la Red Hat avrebbe finanziato la copertura assicurativa in caso di ultriori litigi legali.

RHEL è quindi passata da allora attraverso le release 4.x, 5.x, 6.x ed ora 7.x.

Ogni 'major' release è supportata per 10 anni e chi possiede la licenza ha diritto a tutti gli upgrade per la durata della licenza, ma solo per la distribuzione specifica. Poi occorre contrarre una nuova licenza. Dopo tutto nel mondo dell'IT, 10 anni rappresentano un'obsolescenza notevole.

Al momento la release 5 è scaduta da due anni, la 6 ha ancora poco più di un anno di vita, la 7 durerà fino al 2024.

L'uso continuativo di release non più aggiornate, patchate e supportate, per quanto praticamente possibile, espone l'utilizzatore a problemi notevoli di attacchi hacker (questo è vero anche per Windows, ove la 7 è scaduta). La Red Hat è particolarmente conscia e preoccupata dei problemi di sicurezza di rete.

La Red Hat ha notevolissime restrizioni d'uso e personalizzazione delle proprie release, proprio per mantenere al massimo il livello di sicurezza. Inoltre sono stati introdotti ambienti di sicurezza innovativi, come il Security Enhanced Linux (SELinux) della NSA, che sono obbligatori in America nelle pubbliche amministrazioni.

Derivati di Red Hat

Fedora

La decisione di terminare la release gratuita di Red Hat aveva causato il dispiacere della comunità mondiale di utilizzatori non corporate.

La Red Hat ha quindi favorito il fondare nel 200x della 'Fedora Core', gruppo legalmente senza liability secondo la legge americana, che ha preso in mano la successiva distribuzione di un Linux molto simile a RHEL, senza copertura assicurativa e senza supporto, destinato ai singoli utilizzatori e ai loro desktop.

Fedora è passato attraverso parecchie release, ed è stato spesso utilizzato da Red Hat come piattaforma di testing di accettabilità per innovazioni tecniche fino ad ambienti nuovi e rischiosi: se rifiutate o criticate dagli utilizzatori, esse sparivano; se giudicate favorevolmente erano successivamente incorporate in una release RHEL.

Fedora è palesemente indirizzato al desktop e il suo tuning di base presume limitate risorse di calcolo del PC. Sfortunatamente ha avuto un successo limitato perchè le esperienze Linux desktop di molte derivate dalla Slackware, e soprattutto di Ubuntu, sono palesemente maggiori.

CentOS

Il codice sorgente di Linux è per licenza Open Source, allo scopo di:

- consentire la verifica della qualità del codice

- assicurarsi che la compilazione generi proprio il prodotto che la Red Hat vende

Altre distribuzioni, come la Slackware, mettono il codice sorgente a disposizione sul proprio sito web. Red Hat non lo fa, ma lo rende comunque disponibile a enti di una certa consistenza giuridica.

Un gruppo, originariamente di universitari americani, ottiene regolarmente il codice Linux dalla Red Hat ad ogni minor release, lo ricompila e genera la distribuzione Community enterprise Operating System (CentOS).

Questa distribuzione è esattamente uguale alla corrispondente RHEL ma:

- sono stati sostituiti i logo Red Hat e cambiati gli schemi di colore

- non vi è assistenza, assicurazione o upgrade

Fondamenti Architettonici

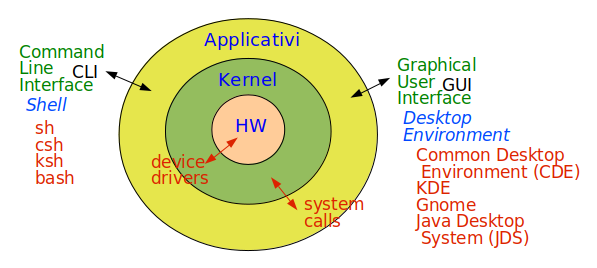

Unix dal 1993 è descritto da un diagramma 'a cipolla' cioè a strati concentrici.

Gli strati sono:

- hardware

- kernel

- applicativi

Gli applicativi non possono gestire direttamente l'hardware ma richiedono al kernel di farlo tramite delle funzioni, in linguaggio C, chiamate system calls.

Queste corrispondono a quello che in Windows si chiamano le API di Sistema (Application Programming Interface). Sono implementate da tre (minimo) librerie dinamiche, che sono sempre linkate a tutti i programmi che devono funzionare in Linux.

E' da notare che sono in linguaggio C, a basso livello, non in C++ come in Windows o Mac. Per generare degli applicativi scritti in C che vivano da 'buoni cittadini' in ambiente Linux, non basta una conoscenza di base del linguaggio, ma la padronanza di skill e conoscenze appropriate.

Il kernel gestisce l'hardware tramite moduli detti device drivers, anch'essi in linguaggio C. Il kernel stesso è scritto in C, con un minimo di routines a bassissimo livello in Assembler, per massimizzare l'efficienza di codice chiamato molto spesso.

Il kernel ha quindi tre funzioni:

- processi del kernel, propri di gestione dell'ambiente operativo: schedulatore, gestore della memoria, ecc.

- supporto alle system calls

- moduli di device drivers

Corrispondentemente vi sono due interfacce:

- interfaccia delle system calls - libreria standard del Linguaggio C (Glibc)

- interfaccia kernel-driver - con moduli caricati automaticamente

Interfacce Utente

L'essere umano interagisce con gli applicativi Linux in due modalità diverse:

- Client User Interface (CLI) - a caratteri, sempre presente

- Graphical User Interface (GUI) - grafica, non strettamente indispensabile ma molto conveniente

Si può completamente interagire, amministrare e gestire un sistema Linux da CLI, con risparmio di risorse di memoria. Al giorno d'oggi però il risparmio di memoria non è veramente notevole e la convenienza del GUI rimane alta, specie per workstations e piattaforme di sviluppo software.

L'interfaccia CLI è implementata da un tipo di programma chiamato Shell. Vi sono numerose shell disponibili nelle varie versioni di Unix e distribuzioni di Linux; la particolare shell adottata dai Linux moderni è bash (Bourne again shell). Bash fornisce sia l'interattivita con l'utente, come interprete di comandi di linea, sia possiede un linguaggio di programmazione che permette di scrivere 'procedure shell' (shell scripts).

L'interfaccia GUI è implementata da un ambiente grafico complesso detto Ambiente Desktop (Desktop Environment). E' un derivato della serie di programmi detti X Window System originariamente sviluppati allo MIT fino al 1993.

Vi sono svariati ambienti desktop, ma i due rimasti come prioritari in Linux sono:

- Gnome - di default sia in Ubuntu che Red Hat

- KDE - di default in Slackware, installabile in Red Hat

Ogni distribuzione 'personalizza' poi il desktop con effetti e features propri, quindi l'interattività grafica (Look & Feel) dipende sia dalla distribuzione che dalla release.

Attività di Base

Collegamento a Linux

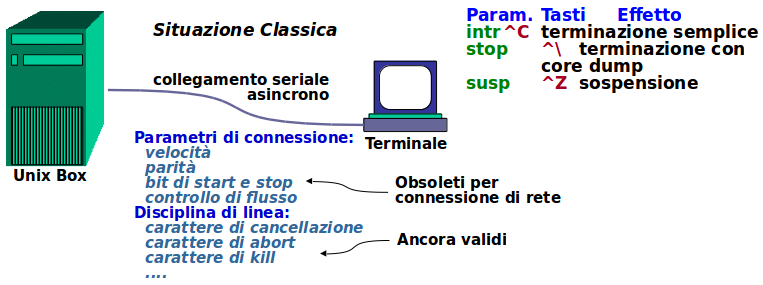

Tradizionalmente il collegamento avviene tramite un terminale (tty). I vecchi terminali a fosfori verdi o ambra, che si collegavano tramite link seriale asincrono (standard RS232) o via modem, non esistono più.

Il collegamento avviene ora usando un programma emulatore di terminale, e usando i protocolli di rete TCP/IP. Il protocollo più usato è ssh (secure shell). Tutti i linux dispongono di un server ssh, attivo di default in Red Hat.

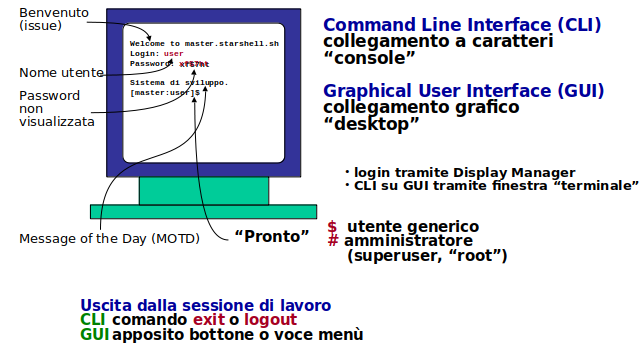

All'atto del collegamento Linux presenta un messaggio di benvenuto, editabile nel file /etc/issue..Quindi richiede un nome di login e una password, invisibile all'atto della digitazione.

Se il login ha successo viene presentato il Message of the Day, editabile nel file /etc/motd. Possono essere compiute altre attività configurabili all'atto del login, alcune delle quali possono presentare messaggi aggiuntivi, p.es. ultimo login precedente o messaggi di posta ricevuti.

Per ultimo viene presentato il 'pronto' della shell, il cui formato è pure pesonalizzabile, ma che tipicamente

indica:

- il nome di login (logname)

- il nome della macchina (hostname)

- la directory corrente (present working directory - pwd)

Il pronto termina con un carattere indicante i privilegi, che può essere alternativamente:

$- utente normale#- amministratore

Il nome dell'amministratore è tradizionalmente root(ed è meglio non cambiarlo). Alcuni sistemi, come Red Hat, permettono il login come 'root' che ha poteri totali sul sistema. Altri, come Ubuntu, non permettono di default il login a 'root', ma sono organizzati concedendo privilegi parziali (o totali) a singoli utenti, tramite opportuni file di configurazione.

Dopo un login di successo l'utente è posizionato in una directory personale, detta HOME directory, nella quale ha tutti i privilegi operativi di cui ha bisogno. La HOME directory di utente è di solito /home/utente.I privilegi operativi di un utente normale in

altre directories sono di solito molto limitati.

La shell attivata, di cui si vede il pronto, si chiama la login shell ed in Linux è bash.

Per uscire dalla sessione di lavoro e compiere un logout, digitare il comando exit oppure premere

i tasti ^D (Control-D).

Qualche comando iniziale

id

Ritorna l'identità dell'utente.

- Ogni utente è internamente noto con un numero intero, lo UID (User ID). Questo è indicato, insieme al nome di login dell'utente tra parentesi. Gli utenti normali hanno uno UID superiore a 999,

- l'amministratore, anche detto il superuser ha lo UID 0.

- Ogni utente necessariamente appartiene ad un gruppo, detto il gruppo primario. Viene dato il GID (Group ID) del gruppo primario e il suo nome tra parentesi. Molto spesso il gruppo primario di un utente normale ha lo stesso nome dell'utente. Quando un utente crea un file, questo 'appartiene' all'utente che lo crea e al suo gruppo primario.

- Ogni utente potenzialmente può essere configurato in più gruppi, detti gruppi secondari, indicati da 'groups' come lista di GID e nomi gruppi. Un utente possiede tutti i privilegi dei gruppi a cui appartiene.

- Vi possono essere altre indicazioni fornite, p.es. le etichette di sicurezza dell'ambiente SELinux

who

Indica la lista di tutti gli utenti correntemente collegati al sistema, con dettagli per ciascuno di essi.

Un tempo, quando Unix era un sistema dipartimentale, non un personal computer, la lista fornita da whopoteva essere anche lunga.

whoami

Ritorna il nome dell'utente corrente dalla lista degli utenti.

Variante:

who am i - staccato (anche who am I) ritorna l'intera linea dell'utente corrente con i dettagli

w

Ritorna una tabella con un rapporto completo sugli

utenti collegati, incluso il comando che

ciascuno di loro sta eseguendo in questo momento.

Ritorna anche lo uptime, lanciabile come comando

separato:

- tempo totale di accensione del sistema

- numero degli utenti collegati

- carico medio del sistema a breve, medio e lungo periodo (1 min, 5 min, 15 min)

tty

Il nome del terminale corrente.

hostname

Il nome completo - FQDN (Fully Qualified Domain Name)

della macchina corrente, così come registrato a DNS.

pwd

'Present Working Directory' - percorso completo della directory corrente. Utilissimo prima dell'esecuzione dei comandi perchè potremmo non avere privilegi sufficienti in un'altra directory.

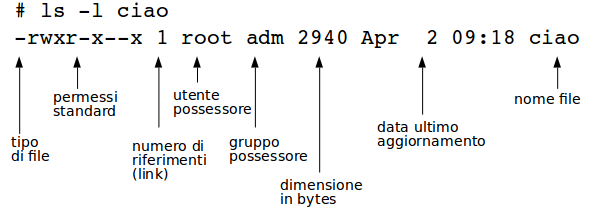

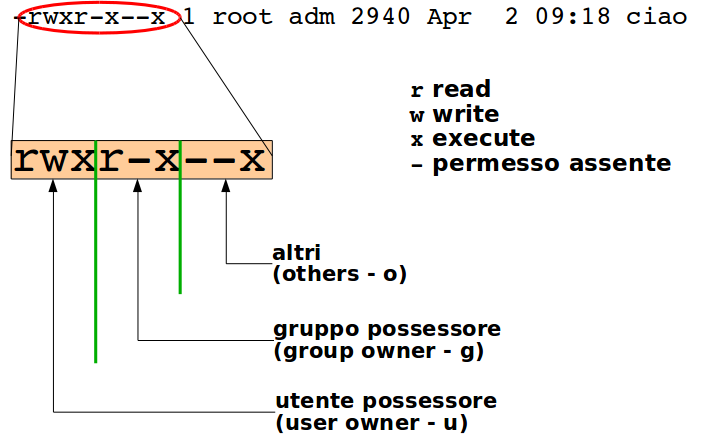

ls

Lista i file della directory corrente. E' un listato corto.

Varianti:

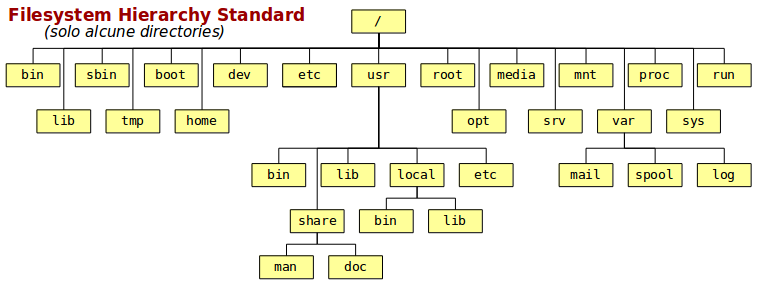

ls /etc- lista corta del contenuto della directory indicatals -l /- listato lungo della directory indicata - simile al dir di Windows La directory/si chiama 'directory radice' o root directory. Vi è un solo albero delle directories. Non esistono i 'drive'.

date

Ritorna un 'timestamp' con data ed ora. Il comando time non dà solo l'ora, ma cronometra il comando che segue.

man ls

Fornisce la 'pagina' di manuale del comando ls. E' attivo un paginatore che consente di scorrere in sù e in giù; comando q per uscire.

Cambio di password

Si esegue col comando passwd.

Viene chiesta:

- la password vecchia

- la password nuova

- la conferma della password nuova

La password deve avere complessità minima:

- almeno 8 caratteri

- almeno un carattere alfabetico

- almeno una maiuscola, o numero, o carattere speciale

- non deve essere simile al nome di login

- non deve essere simile alle parole contenute nel dizionario di controllo ortografico

La policy di complessità è determinata da un ambiente globale di sicurezza chiamato PAM(Pluggable Authentication Modules). In Red Hat il cambiamento da parte dell'amministratore del PAM è deprecato poichè può condurre ad una diminuzione

della sicurezza.

L'amministratore può resettare la password di qualsiasi utente col comando passwd utente.

L'amministratore non ha limitazioni PAM quando usa questo comando.

Le password sono solitamente sottoposte a invecchiamento. Può capitare che all'atto del login ad un utente venga chiesto di cambiarsi la password.

Solitamente quando mancano pochi (7) giorni allo scadere della password, l'utente viene avvertito all'atto del login.

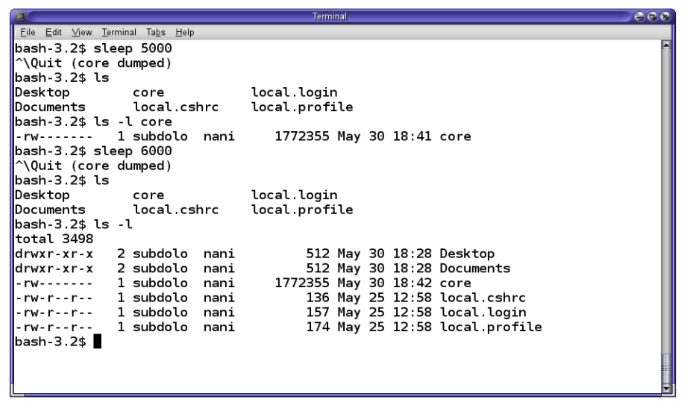

Interruzione comandi

Il comando:

sleep 5

non fa nulla (dorme) per cinque secondi poi ritorna il pronto.

Il comando:

sleep 10000

si può interrompere coi tasti Ctrl-C (come in Windows).

Formalmente si dice che è stato inviato il segnale di interruzione al processo corrente.

E' possibile cambiare la combinazione di tasti che inviano il segnale di interruzione. Non è una buona idea, perchè tutti si aspettano un Ctrl-C, ma dimostra che questo aspetto è controllato da configurazione, non 'bruciato' nel sistema.

Digitare:

stty intr "^A"

che cambia in Ctrl-A la combinazione di tasti per il segnale di interruzione.

Attenzione: digitare ogni carattere come indicato. Cioè doppio-apice, accento circonflesso, A (maiuscolo o minuscolo ui non importa), doppio-apice.

Spiegazione:

'Anticamente' i terminali avevano dei settaggi, p.es. la velocità in bit al secondo, parità, bit di start e di stop, ecc.

Tali settaggi si impostavano col comando stty. In particolare, per vedere i settaggi correnti, usare:

stty -a

speed 38400 baud; rows 30; columns 72; line = 0;

intr = ^C; quit = ^\; erase = ^?; kill = ^U; eof = ^D; eol = <undef>;

eol2 = <undef>; swtch = <undef>; start = ^Q; stop = ^S; susp = ^Z;

rprnt = ^R; werase = ^W; lnext = ^V; discard = ^O; min = 1; time = 0;

-parenb -parodd -cmspar cs8 -hupcl -cstopb cread -clocal -crtscts

-ignbrk -brkint -ignpar -parmrk -inpck -istrip -inlcr -igncr icrnl ixon

-ixoff -iuclc -ixany -imaxbel iutf8

opost -olcuc -ocrnl onlcr -onocr -onlret -ofill -ofdel nl0 cr0 tab0 bs0

vt0 ff0

isig icanon iexten echo echoe echok -echonl -noflsh -xcase -tostop

-echoprt echoctl echoke -flusho -extproc

NB: Qui e in esempi successivi il carattere $ non è da digitare.Serve a indicare il comando da dare, e differenziarlo dall'output prodotto dal comando.

Il rapporto fornisce due tipi di settaggi, quelli di controllo del terminale, e quelli della cosiddetta disciplina di linea. Tra i secondi abbiamo appunto tutti quelli con un segno di uguale, che denotano le sequenze per l'invio di segnali,

p.es. intr, quit, erase, ecc.

I caratteri di controllo terminale sono da considerarsi in pratica obsoleti, gli altri sono ancora efficaci.

Attenzione:

Qualsiasi cambiamento ai settaggi di terminale, come nel nostro esempio, è labile, e funziona soltanto per

la sessione di terminale corrente. Al prossimo login ritorneranno i settaggi di default.

Per rendere permanenti i settaggi di terminale, i comandi di settaggio devono essere inseriti nal file.bashrc nella directory di login. Questo è un file che viene eseguito ogni volta che viene lanciata la shell bash. (bashrc = bash run commands).

Naturalmente occorre un editor.

SSH

Collegamento da terminale remoto

Fornisce login remoto sicuro e altri servizi su canale insicuro

E' in realtà un'insieme di utilities:

ssh- secure shell - emulatore di terminale remotosftp- secure file transfer protocol - trasferimanto di filescp- secure copy - copia di files tra sistemi remoti

SSH fornisce:

- Crittografazione del canale

- Autenticazione forte - basato sull'uso di chiavi doppie (Pubblica / Privata)

- Tunnel per altri protocolli su ssh (X Window)

Contrasta:

- IP spoofing

- DNS spoofing

- Alterazioni di routing

SSH è anche usato come canale di connessione sicuro da altre utilities, p.es. Git.

E' una utility Client-Server

- Il server deve essere attivo sulla macchina che ospita i login

- Il server si autentica con chiave pubblica

- Il client deve accettare e fidarsi della chiave pubblica

E' possibile preinstallare le chiavi pubbliche degli host conosciuti

Files:

/etc/ssh/known_hosts(default per tutti gli utenti)$HOME/.ssh/known_hosts(per ciascun utente)

Ubuntu

Può non essere installato di default il server ssh

Test:

sudo service ssh status

sudo systemctl status ssh

which sshd

Ricerca del pacchetto:

sudo apt search sshd

Installazione:

sudo apt install openssh-server

Abilitazione / disabilitazione al target corrente:

sudo systemctl enable | disable ssh

Uso di SSH

Ottenere l'indirizzo IP della macchina:

ip addr show

Test in locale:

ssh utente@IP

- Rispondere 'yes' alla domanda di accettazione della chiave pubblica

- Dare la password di utente

- Uscire dalla shell con 'exit'

- La chiave viene registrata nel file

~/.ssh/known_hosts- E' possibile editare il file per rimuovere entries errate

Test da macchina remota:

ssh utente@IP

Collegamento SSH senza password

Questo diventa utilissimo in due casi principali:

- aumenta la sicurezza prevenendo la presenza di 'Man in the Middle'

- velocizza alcuni tipi di operazioni come il

git push

Il seguente è un esempio, da personalizzare secondo le proprie esigenze.

(1) E' necessaria una coppia di chiavi pubblica e privata. Se non se ne dispone già, generarla.

Generazione chiavi asimmetriche sul client:

ssh-keygen

- Accettare la locazione di default ~/.ssh/id_rsa

- Dare la passphrase 'segreto' ( 2 volte) (per esempio)

- Registrare la chiave allo ssh agent:

ssh-add- Viene chiesta la passhphrase

La 'passphrase' serve a crittografare il file contenente la chiave privata sul proprio sistema. E' un file molto delicato; se fosserubato e se è in chiaro, inficierebbe tutta la sicurezza del metodo.

(2) La chiave pubblica deve essere manualmente installata sul server.

Copy della chiave pubblica

cat ~/.ssh/id_rsa.pub

Copy di tutto il file nel clipboard

Collegarsi al server: ssh utente@IP

- Siamo ancora in modo 'normale', quindi viene ancora chiesta la password.

Editare il file contenente le chiavi autorizzate dal server:

vi ~/.ssh/authorized_keys

Incollare la chiave dal clipboard

E' indispensabile che il file delle chiavi permesse abbia sicurezza aumentata:

chmod 600 authorized_keys

Uscire quindi dalla sessione 'normale col server.

(3) Test della connessione senza password

ssh utente@IP

Viene chiesta la 'passphrase'. Questa non è la password di accesso al server, ma la password con cui è stata crittografata la chiave privata sul client.

Il sistema del client di solito pone tale 'passphrase' in una cache locale per alcuni minuti.

Collegamento parametrico

Per evitare digitazioni inutili, si può redigere il file di configurazione sul client. ~/.ssh/config

Host userv

User mich

Hostname 192.168.1.2

Port 22

IdentityFile ~/.ssh/id_rsa

Sostituire il proprio nome di login sul server e l'indirizzo del server

Si possono aggiungere più paragrafi, per più host remoti

Test:

ssh userv

Uso della Shell

La shell è l'interprete di comandi per l'interfaccia CLI.

La shell possiede anche un linguaggio di programmazione suo proprio - shells diverse hanno linguaggi con sintassi in generale simile, ma co molte differenze nei dettagli.

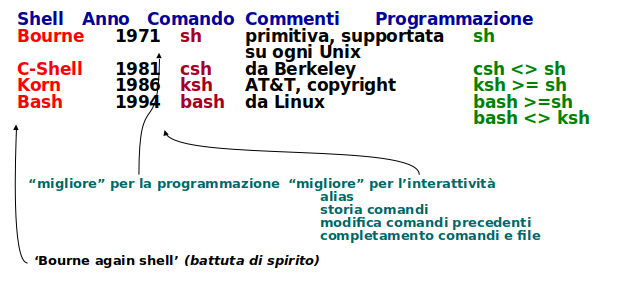

Vi sono state più shell storicamente notevoli:

sh- 'Bourne' shell (1971)- un dipendente della AT&T, non Jason Bourne dei romanzi

- molto di base, se si vuole rilanciare il comand precedente, occorre ridigitarlo

- il linguaggio di scripting associato è basilare, un poco 'strano'

csh- C shell di Berkeley (circa 1981)- l'idea era di far assomigliare lo scripting al linguaggio C - non è riuscito molto bene

- il linguaggio di scripting C shell è completamente incompatibile con quello della Bourne shell

- l'interattività è migliore, ma ancora molto ostica

ksh- 'Korn' shell, nome dell'autore (AT&T, 1986)- più interattiva, con comandi tratti dall'editor 'vi'

- lo scripting è un superinsieme della Bourne shell

- è la shell di default dello Unix IBM - AIX

bash- 'Bourne' again shell.- gioco di parole, rifacimento della shell di Bourne

- l'interattività è molto migliorata

- lo scripting è un superinsieme di quello della Bourne shell ma diverso da quello della Korn shell

Fino a non tanti anni fa' il suggerimento era:

- usare la bash per comandi interattivi

- programmare i Bourne shell per la massima portabilità

Non è più vero. Tutti i Linux e anche gli Unix moderni hanno la Bourne shell: meglio usare questa sia per il comportamento interattivo che per le procedure (scripts).

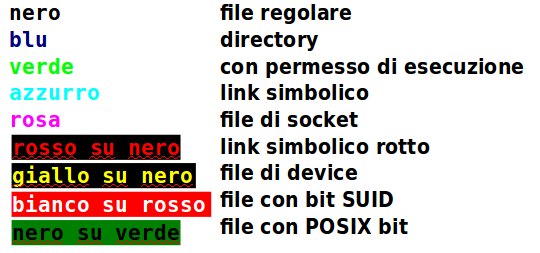

Codice colore

Quando si listano dei file col comando ls, sia in Ubuntu che in Red Hat, in realtà si invoca un alias, definito come:

alias ls='ls --color=auto'

Provare a dare il comando alias e lo si vede.

Questo fa sì che i file vengano colorati diversi a seconda del loro tipo.

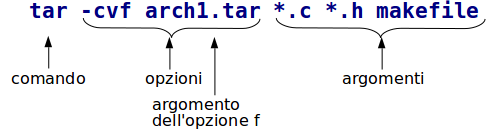

Struttura dei comandi

Il comando è il primo elemento della linea di comando.

Le opzioni sono precedute dal trattino:

-a -b -c = -abc = -bc -a

Le opzioni indicano un comportamento variante rispetto al comando principale.

Il trattino indicante l'opzione è stato inventato dallo Unix System V, Lo Unix di Berkeley non ce l'aveva.

Teoricamente le opzioni sono indipendenti e possono essere date in qualsiasi ordine. Non è sempre vero però, a volte le opzioni devono essere date in un ordine prestabilito e possono esserci opzioni che dipendono dalla presenza di altre, precedenti, opzioni.

A volte si hanno opzioni diverse logicamente incompatibili tra loro.

In qualche comando vi è un insieme di opzioni alternative tra cui occorre necessariamente usarne una e una sola: si chiamano opzioni chiave.

Le opzioni sono decise dai programmatori e diverse per comandi diversi: non esistono opzioni comuni a tutti i programmi.

L'unico modo è di leggere il manuale.

Da qualche anno a questa parte si è affermato un nuovo stile di opzioni, precedute da due trattini, in cui l'intera parola a seguire rappresenta l'opzione, non ogni singolo carattere.

Per esempio:

-bar = -b -a -rsono tre opzioni--barè una singola opzione

Non tutti i programmatori usano questa convenzione, però.

Esempio. Opzioni di ls

| Comando | Azione |

|---|---|

ls | solo nomi files, multicolonna verticale |

ls -l | tutti i principali attributi dei file |

ls -lh | colonna dimensione in unità più 'umane' |

ls -a | anche i file nascosti - sono nascosti i files il cui nome inizia con punto |

ls -F | segnalini finali per indicare il tipo di file |

ls -x | solo nomi files, multicolonna orizzontale |

ls -S | sortizza per dimensione file |

ls -t | sortizza per data di aggiornamento |

ls -X | sortizza per estensione |

ls -? | paginata di aiuto |

- Non necessariamente i nomi dei file hanno un'estensione

- L'estensione viene utilizzata dai programmi, non dal sistema operativo, oppure è per chiarezza umana

- L'estensione non è necessariamente di tre caratteri

Contenuto di un File

Mandare tutto il contenuto di un file ad output:

cat file

Paginare il file:

more file- (vecchio e deprecato)less file- (il meno è meglio del più)

Principali comandi interni di less:

SPAZIO ^F PgGiu- giù di una paginab ^B PgSu- su di una paginar ^R- ridisegna il videog- va a inizio fileG- va a fine file/stringa | ?stringa- ricerca in avanti | all'indietron | N- prosegue la ricerca in avanti | all'indietro!comando- esegue un comando shell esternov- entra in editazione del file corrente- Secondo la variabile d'ambiente EDITOR

- Al termine dell'editazione si torna in less

q ZZ- esce dalla visualizzazione

Il Comando date

Il comando date ha un feature che non è una opzione, ma una stringa di formattazione: questa è racchiusa tra singoli apici e preceduta dal carattere + (più).

date- visualizza stringa di data e oradate +'%H:%M:%S'- dà ore, minuti e secondidate +'%T'- stesso effettodate +'%d/%m/%y'- dà giorno, mese e annodate +'%D'- stile americano

E' possibile, per il superuser usare il comando 'date' per settare la data e l'ura corrente:

date MMDDhhmmYYYY.ss

Esempio: date 073114352017.00

- 31 luglio 2017 alle 14:35:00

Nota

In ambiente enterprise non è una buona idea settare la data a mano.

Tutte le varianti moderne di Unix devono avere l'ora sincronizzata mondialmente a meno di mezzo secondo di scarto. Questo è possibile soltanto usando il Network Time Protocol (NTP).

Nella precedente 'arte di amministrazione di sistema', c'era la raccomandazione di compiere un reboot immediato se si cambiavano i seguenti parametri:

- ora di sistema

- nome del computer

- indirizzo IP

La ragione era che molti servizi mettono questi parametri in cache quando sono attivati, e l'unico modo di garantire la sanità del sistema era di farlo ripartire dall'inizio.

Chi non lo faceva si accorgeva che a distanza di tempo, minuti a giorni a mesi, si verificavano 'strane' inconsistenze, sempre al momento meno opportuno per un restart.

I server di oggi non devono MAI essere spenti. Devono essere installati, configurati, e lasciati da soli per anni. Qualora si verificassero dei crash dovuti a condizioni ambientali (mancanza di corrente, ecc. - che pure non devono verificarsi se c'è un'unità di continuità appropriata), i sistemi devono ristartare da soli e tornare in produzione piena da soli.

Il target di RHEL è proprio questo: si autoamministra.

Occorre comunque adottare avvedutezze:

- avere un'aggiornamento automatico della release, con opportuno contratto

- usare solo hardware approvato

- usare solo software previsto dalla distribuzione, o software approvato dalla Red Hat (Java, DB Oracle, ecc.)

- monitorare automaticamente da remoto lo stato del server con utilities che forniscano allerte automatiche

Red Hat Enterprise Server possiede ambienti che informano i servizi all'atto dei cambiamenti dei parametri principali di sistema, consentendo il loro aggiornamento senza bisogno di un reboot.

Personalizzazioni

Pronto della Shell

Due variabili d'ambiente principali:

PS1- pronto primario- Diverso in diverse versioni di Unix, si può settare

PS2- pronto di continuazione, quando il comando non è terminato o vi sono stringhe aperte- Default "

>", meglio non cambiarlo

- Default "

La Bash ha altri due pronti molto meno usati:

- PS3 - pronto di select

- PS4 - pronto di shell debugging

Settare il pronto primario:

PS1='stringa'

Valido nella shell corrente (eventualmente: .bashrc)

La stringa può contenere valori di variabili d'ambiente o segnalini

Pronto: esempi

PS1='comanda padrone '- Massaggio dell'ego

PS1='c:$PWD> '- Emulazione di Windows - la directory corrente completa può diventare molto lunga

PS1='\u@\h:\w $ '- Chi sono, in che computer sono, in che directory di base sono e sono un utente normale

PS1='\u@\h [$(date +%H:%M:%S)]> '- Chi sono, dove sono e che ore sono

PS1='\e[42m \e[47m \e[41m \e[0m > '- Patriottico

PS1="\n\e[42m \e[47m \e[41m \e[0m \u@\h:\w $([ $UID -eq 0 ] && echo \# || echo \$) "- Due linee, patria, id, host, dir e se sono root o no

Alias

Sostituzione di una stringa con un'altra

alias dir='ls -l'

Lo alias ha precedenza sui comandi, anche interni:

alias cd..='cd ..'

alias date='date +%d/%m/%y'

Ma attenzione ai riferimenti circolari o di comandi preesistenti:

alias time='date +%H:%M:%S'

- Quali alias sono definiti:

alias - Definizione di un particolare alias:

alias date - Cancellazione di un alias:

unalias date

Gli alias vanno configurati in:

~/.bash_profilein RHEL~/.bash_aliasesin Debian/Ubuntu

NB: ~ identifica la directory di login

Storia dei Comandi

- Richiamare il comando precedente: freccia su

- Si può quindi editare e lanciare

- Premere INVIO ovunque, non serve andare alla fine

- Rilanciare il comando precedente senza editare:

!-1oppure!! - Rilanciare l'ultimo comando che iniziava con ls:

!ls - Rilanciare l'ultimo comando che conteneva la stringa 192:

!?192 - Visualizzare la storia dei comandi:

history - Rilanciare il comando 42:

!42Lanciare il comando stat con l'argomento dell'ultimo comando:stat !$ - Verificare senza lanciare:

!!:p !42:p !?192:pecc. - Cancellare la storia:

history -c

La storia dei comandi viene conservata in memoria in un buffer

- La dimensione è data dalla variabile d'ambiente

HISTSIZE

Alla chiusura del terminale il buffer è salvato in append in un file della directory di login

- Nome dato dalla variabile d'ambiente

HISTFILE - Default:

.bash_history - Dimensione massima del file data dalla variabile d'ambiente

HISTFILESIZE

Variabili d' Ambiente

Personalizzano il comportamento di comandi ed utilities

printenv- lista tutte le variabili d'ambiente correntiexport VAR=valore- crea una variabile di nome VAR e dato valore e la esporta all'ambiente- per convenzione le variabili d'ambiente hanno nome maiuscolo

- tutti i comandi successivi la conoscono

unset VAR- cancellare una variabile

Non tutte le variabili d'ambiente potenzialmente utili sono già settate

Se una variabile d'ambiente non è settata, il programma che eventualmente la usa ha un comportamento di default

Esempi di Variabili d'Ambiente

less file

Si può entrare in editazione con il comando less v che invoca:

- l'editor definito nella variabile d'ambiente

EDITORse esiste vionanodi default in Red Hat

man comando

man visualizza schermate usando il paginatore definito nella variabile d'ambiente PAGER se esiste oless di default

Configurazioni

Files o directories che si trovano nella directory di login dell'utente

Tipicamente sono nascosti: iniziano con . (punto)

-

.bash_profile- comandi eseguiti al login con la Bash shell -

.bashrc- comandi eseguiti al lancio della Bash shell (p.es. nuova finestra di terminale) -

.ssh- directory con i settaggi dell'utilityssh -

ls -a- listare i file nascosti -

source .bash_profile- rieseguire la procedura.bash_profiledopo un cambiamento per non compiere relogin- Ma le utilities non shell (grafiche, ecc.) non hanno sentito i cambiamenti

Aspetti Avanzati

Linea di Comando

Durante l'editazione di un comando vi sono una serie di caratteri di controllo che si possono usare per avere più produttività.

| Comando | Effetto |

|---|---|

| Ctrl-A | All'inizio del comando |

| Ctrl-E | Alla fine del comando |

| Ctrl-U | Cancella intera linea (salva nel buffer) |

| Ctrl-W | Cancella parola precedente (salva nel buffer) |

| Ctrl-Y | Paste del buffer |

| Ctrl-B | Indietro di un carattere |

| Ctrl-F | Avanti di un carattere |

| Ctrl-P | Comando precedente |

| Ctrl-N | Comando seguente |

| Ctrl-T | Inverte i due caratteri precedenti |

| Ctrl-O | Esegue la linea di comando |

| Ctrl-R stringa | Ricerca all'indietro nella storia per la stringa |

| Ctrl-L | Pulisce il video |

| Ctrl-X Ctrl-E | Inserisce la linea di comando in una sessione di editor, e lo esegue quando l'editor termina |

Quale editor venga usato è dato dal valore della variabile d'ambiente EDITOR.

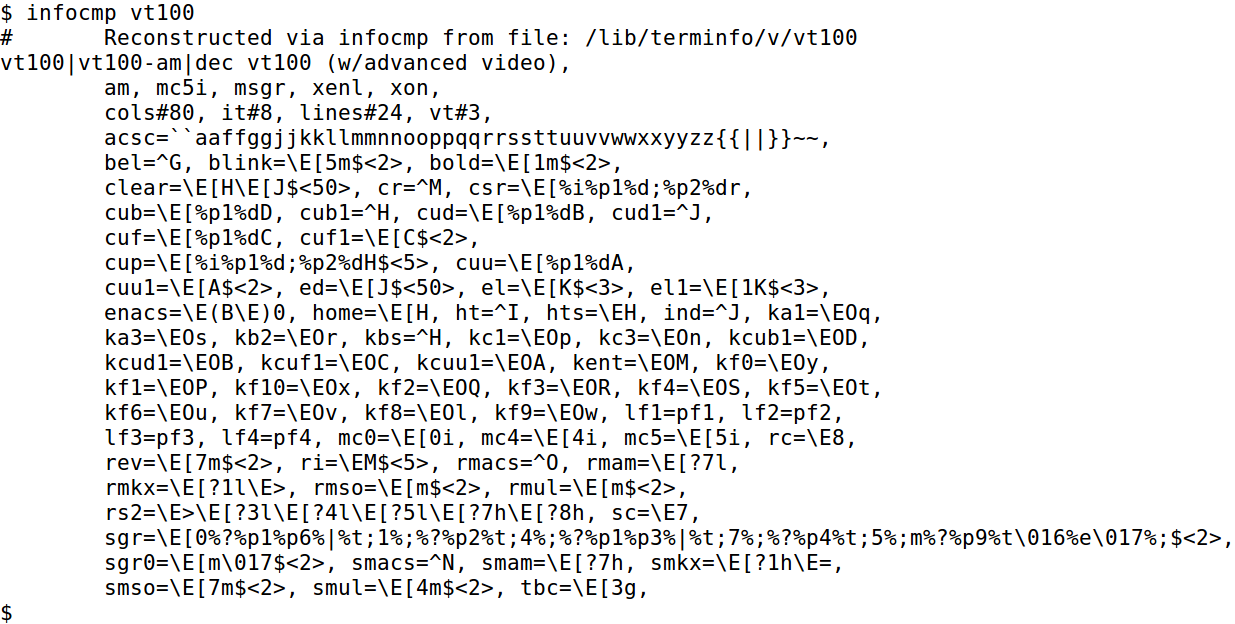

tput

Invia una sequenza di controllo al terminale, come specificata in terminfo .

| Comando tput | Effetto |

|---|---|

| tputcolors | ritorna il numero di colori supportati |

| tput lines | ritorna il numero di linee delterminale corrente |

| tput cols | ritorna il numero di colonne del terminale corrente |

| tput sc | salva la posizione del cursore |

| tput rc | restore della posizione del cursore |

| tput home | cursore in alto a sinistra (0, 0) |

| tput cup x y | cursore a posizione (x, y) |

| tput cud1 | cursore giù si una linea |

| tput cup1 | cursore su di una linea |

| tput civis | cursore invisibile |

| tput cnorm | cursore normale |

| tput bold | testo in bold |

| tput smul | inizio testo sottolineato |

| tput rmul | fine testo sottolineato |

| tput rev | testo a colori invertiti |

| tput blink | testo lampeggiante |

| tput invis | testo invisibile |

| tput smso | testo a modalità standout |

| tput rmso | fine modalità standout |

| tput sgr0 | toglie tutti gli attributi al testo |

| tput setaf valore | colore di foreground |

| tput setab valore | valore di background |

| tput smcap | salva l'intero schermo |

| tput rmcap | restore dello schermo |

| tput el | pulisce fino a fine linea |

| tput el1 | pulisce fino a inizio linea |

| tput ed | pulisce dal cursore a fine video |

| tput clear | pulisce tutto il video |

I valori per i colori sono:

| Valore | Colore |

|---|---|

| 0 | nero |

| 1 | rosso |

| 2 | verde |

| 3 | giallo |

| 4 | blu |

| 5 | magenta |

| 6 | ciano |

| 7 | bianco |

| 8 | non usato |

| 9 | restore dei colori originali |

Non tutti i terminali possiedono tutte le capabilities.

Il seguente programma testa l'acquisizione dinamica delle dimensioni del terminale corrente.

Fa uso del fatto che X Window invia il segnale WINCH al terminale al variare delle proprietà della finestra del terminale.

(size.sh):

#!/bin/bash

# term_size2 - Dynamically display terminal window size

redraw() {

clear

echo "Width = $(tput cols) Height = $(tput lines)"

}

trap redraw WINCH

redraw

while true; do

:

done

Il prossimo programma testa vari attributi del testo.

(tput.sh):

!/bin/bash

# tput_characters - Test various character attributes

clear

echo "tput character test"

echo "==================="

echo

tput bold; echo "This text has the bold attribute."; tput sgr0

tput smul; echo "This text is underlined (smul)."; tput rmul

# Most terminal emulators do not support blinking text (though xterm

# does) because blinking text is considered to be in bad taste ;-)

tput blink; echo "This text is blinking (blink)."; tput sgr0

tput rev; echo "This text has the reverse attribute"; tput sgr0

# Standout mode is reverse on many terminals, bold on others.

tput smso; echo "This text is in standout mode (smso)."; tput rmso

tput sgr0

echo

Il prossimo programma prova varie combinazioni di colori.

(colors.sh):

#!/bin/bash

# tput_colors - Demonstrate color combinations.

for fg_color in {0..7}; do

set_foreground=$(tput setaf $fg_color)

for bg_color in {0..7}; do

set_background=$(tput setab $bg_color)

echo -n $set_background$set_foreground

printf ' F:%s B:%s ' $fg_color $bg_color

done

echo $(tput sgr0)

done

L'ultimo programma illustra la visualizzazione di alcune proprietà del sistema, guidata da menù.

(menu.sh):

#!/bin/bash

# tput_menu: a menu driven system information program

BG_BLUE="$(tput setab 4)"

BG_BLACK="$(tput setab 0)"

FG_GREEN="$(tput setaf 2)"

FG_WHITE="$(tput setaf 7)"

# Save screen

tput smcup

# Display menu until selection == 0

while [[ $REPLY != 0 ]]; do

echo -n ${BG_BLUE}${FG_WHITE}

clear

cat <<- EOF

Please Select:

1. Display Hostname and Uptime

2. Display Disk Space

3. Display Home Space Utilization

0. Quit

EOF

read -p "Enter selection [0-3] > " selection

# Clear area beneath menu

tput cup 10 0

echo -n ${BG_BLACK}${FG_GREEN}

tput ed

tput cup 11 0

# Act on selection

case $selection in

1) echo "Hostname: $HOSTNAME"

uptime

;;

2) df -h

;;

3) if [[ $(id -u) -eq 0 ]]; then

echo "Home Space Utilization (All Users)"

du -sh /home/* 2> /dev/null

else

echo "Home Space Utilization ($USER)"

du -s $HOME/* 2> /dev/null | sort -nr

fi

;;

0) break

;;

*) echo "Invalid entry."

;;

esac

printf "\n\nPress any key to continue."

read -n 1

done

# Restore screen

tput rmcup

echo "Program terminated."

Il seguente comando aggiorna perennemente la data e l'ora ponendole nell'angolo in alto a destra dello schermo.

while sleep 1;do tput sc;tput cup 0 $(($(tput cols)-20));date +'%D %T';tput rc;done &

Colori

Alcuni terminali supportano 256 colori. Si possono ottenere mandando direttamente a terminale le sequenze di escape ANSI.

Il seguente programma prova tutti i colori di foreground e background:

(fbcolors.sh):

#! /bin/bash

for code in {0..255}

do

echo -e "\e[38;05;${code}m $code: Test"

done

for code in {0..255}

do

echo -e "\e[48;05;${code}m $code: Test \e[48;05;0m"

done

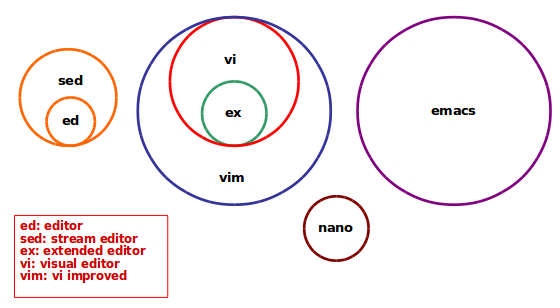

Editors di Linux

Un editor ha un'enorme importanza nel lavoro di un programmatore o sistemista - anche solo per cambiare files di configurazione o scrivere procedure shell.

Unix ha una lunga storia di sviluppo di editors di testi, poichè è sempre stato usato da programmatori.

Nell'interazione a caratteri di Red Hat Enterprise Linux ed Ubuntu sono già disponibili due editor:

- nano - editor tradizionale, semplice, non modale, limitato

- vim - editor avanzato, modale, potente ma non facile

Si possono comunque installare altri editor da repository RH o da rete. Questo diventa indispensabile per il programmatore.

A lungo andare è meglio però imparare anche ad usare il vim, poichè non si può sapere quale editor sia installato sulla macchina di destinazione.

L'editor vim possiede un vasto ecosistema di plugin, ad esempio per la colorazione sintattica dei programmi, l'indentazione automatica, gli snippets, ecc.

Ad un amministratore di sistema non serve veramente la competenza con un particolare editor, piuttosto un editor che sia semplice e intuitivo per editare files di configurazione o procedure shell.

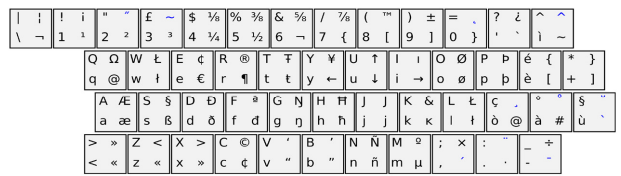

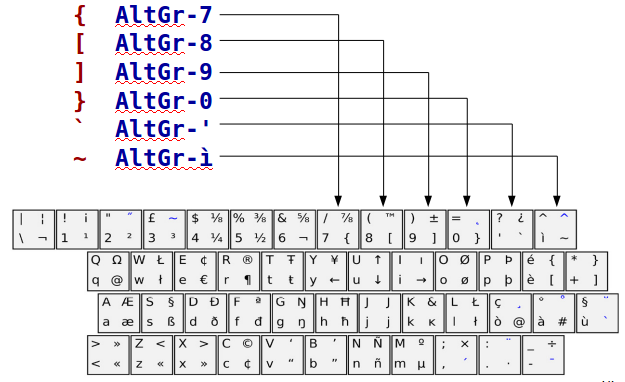

La Tastiera

La tastiera Linux italiana contiene molti più tasti di quella Windows. Nell'immagine seguente:

- Basso a sinistra: Tasto

- Alto a sinistra: Shift+Tasto

- Basso a destra: AltGr+Tasto

- Alto a destra: AltGr+Shift+Tasto

Per AltGr si intende Alt Grafico, il tasto a destra della barra spaziatrice.

Linux ha un Metodo di Input che usa combinazioni di tasti sia parallele che seriali.

Con le combinazioni seriali si ottengono lettere accentate, umlaut, ecc.

Per esempio:

AltGr+Shift+. vocale – mette l'umlaut alla vocale

AltGr+Shift+à a – produce å

Digitare la prima combinazione, quindi staccare le dita dalla tastiera e poi premere il secondo tasto.

Il metodo di input di windows, Alt+numero, non esiste in linux.

Attenzione:

La tastiera e il metodo di input Linux sono disponibili se si sta lavorando su Linux, su un terminale a caratteri o finestra di terminale direttamente connessa alla console.

Se si accede a Linux dalla rete, tramite un emulatore di terminale, la tastiera in vigore e il suo comportamento sono quelli del sistema locale, non di Linux.

Per esempio, se su Windows si usa Putty per accedere a Linux tramite SSH, la tastiera è quella di Windows, non Linux.

Per questo si raccomanda, per gli sviluppatori di software, di usare una workstation Linux.

Tasti più usati

I tasti più usati nelle procedure shell sono tra loro vicini, in alto a destra (ottenuti con AltGr).

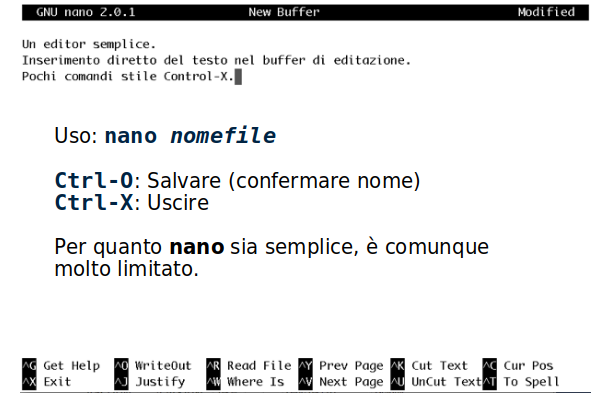

Nano

Semplice editor incluso in Red Hat e in molte varianti Linux.

Editare semplicemente il file come in un editor tradizionale

- Usare le frecce

- Usare PgUp e PgDown

Comandi ottenuti con Modificatore-Lettera premuti simultaneamente

Due modificatori

- Control – indicato p.es.

C-X– non si usa mai Shift - Meta – in Linux:

Alt(sinistro, non Alt Grafico) – indicato p.es. A-M

(Il menù d'aiuti imdica questo modificatore con M )

Attenzione: se è impostato il modo wraparound (a capo automatico) delle linee, disabilitarlo con A-L (provare)

Comandi Principali di nano

Salvataggio file:

C-O– chiede conferma del nome file- 'Invio' per conferma

- Digitare altro nome e Invio per cambiare

C-Tchiama un pseudo-browser per scegliere il nomeC-Cper cancellare l'azione

Uscita da editazione:

C-X– chiede se salvare il file correnteYsalva il fileNabbandona il fileC-Ccancella l'uscita e torna in editazione

Import di un file a cursore:

C-R– chiede nome fileC-Tper selezionare da pseudo-browserC-Cper cancellare l'azione

Aiuto:

C-Gapre l'aiuto dei comandiC-Xper uscire dall'aiuto

A-Xtoglie/mette le due linee d'aiuto inferiori

Movimento:

- Frecce, PgUp, PgDown

C-Aa inizio rigaC-Ea fine rigaA-Gsalta a linea- numero per linea con tale numero

C-Yinizio fileC-Vfine file

- C-C mostra la posizione corrente

Per mostrare i numeri di linea lanciare nano con nano -c nomefile

Copia e incolla:

A-Amarca il ponto d'inizio del bloccoA-^copia fino al cursore esclusoC-Ktaglia fino al cursore esclusoC-Uincolla al cursore (si può ripetere)

Ricerca:

C-Wchiede il testo da ricercareA-Wripete la ricercaA-Rricerca e rimpiazza- Il menù indica i modficatori della ricerca

C-Ccancella la ricerca

Altri:

C-Ksenza blocco marcato cancella fino a fine riga- Escape due volte seguito da un numero da 0 a 255 entra il carattere col dato codice ASCII

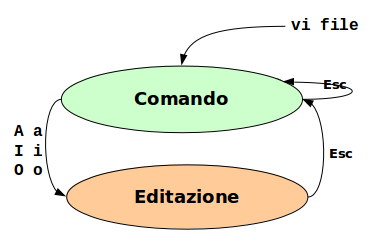

Vi e Vim

“visual editor”

Ci aono 10 tipi di persone: quelli che capiscono il codice binario e quelli no.

Ci sono due tipi di amministratori e programmatori Unix: quelli che usano Vi e quelli che credono sia un numero romano.

- Editor destinato ai programmatori

- Non è un word processor

- linea e carattere corrente, non paragrafo

vi [opzioni] [file]

view file– apri in modo read-onlyvi -r file– recupera un file dopo un crash

L'editor 'vi' è una evoluzione dell'editor 'ex' (extended editor)

che esisteva prima che vi fossero i terminali, ovvero quando ancora si interagiva col sistema da console come macchina da scrivere.

I terminali apparsi a partire dagli anni '80 erano così tanti e di tante marche diverse che non ci si poteva attendere un normale layout di tasti come al giorno d'oggi.

Gli unici tasti su cui si poteva contare erano:

- i tasti della normale macchina da scrivere

- il tasto Escape che inviava sequenze di caratteri di controllo al terminale

E' stato quindi deciso di produrre un editor modale.

Con l'avvento di Linux, tipicamente usato da PC, quindi con tastiera uniforme, è stato deciso di introdurre un nuovo editor, più moderno e che comprendesse p.es. le frecce, ma che fosse completamente compatibile col 'vi'.

Dopo alcuni tentativi andati a vuoto, il prodotto si è stabilizzato nell'editor 'vim'.

vim - vi improved

Molti più comandi e complessità del vi, ma i comandi di base sono gli stessi

Modi di vim

Vi è un editor modale. Due modalità:

- comando - ogni lettera o combinazione corrisponde ad un comando dell'editor

- inserimento (editazione) - i tasti digitati finiscono direttamente nel file in editazione

All'apertura di un file ci si trova in modalità comando.

Per passare in modalità editazione vi è un numero limitato di comandi, tra cui il più comune è i (inserimento).

Per tornare in modalità comando battere il tasto Esc (escape).

Se im modalità comando si batte il tasto Esc, si rimane in modalità comando.

vim minimo

Per i timorosi di apprendere troppi comandi strani, un semplice procedimento/trucco permette di usare 'vi' facilmente.

Aprire un file procedura shell per l'editazione:

vim file.sh

- Il primo comando deve essere

i(insert)- Compare in basso a sinistra la scritta

-- INSERT -- - Siamo in modalità editazione

- Compare in basso a sinistra la scritta

- Navigare normalmente con le frecce

- Editare come su un editor normale

Al termine:

- Digitare

Esc. Scompare la scritta-- INSERT --- Siamo in modalità comando

- Per salvare ed uscire:

:wq ENTER- Il digitato compare sull'ultima linea

- Per uscire senza salvare:

:q! ENTER - Per salvare e proseguire:

:w ENTER i

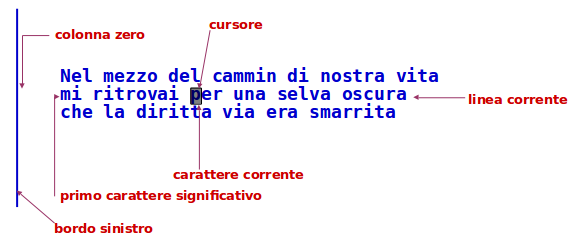

Vi: Terminologia

Essendo un editor e non un word processor, 'vi' ha il concetto di carattere corrente e linea corrente, ma non di paragrafo corrente

Il cursore è esattamente sopra un carattere e non nell'intervallo tra due caratteri. Il cursore può essere rappresentato come underscore, o come un blocco lampeggiante.

Il fatto che il cursore sia proprio sopra un carattere, e su un alinea, conduce naturalmente al concetto di 'dopo' e 'prima' del carattere, e 'dopo' e 'prima' della linea.

E' prevista una differenza tra il bordo sinistro assoluto di una linea (colonna zero) e il primo carattere significativo della linea indentata.

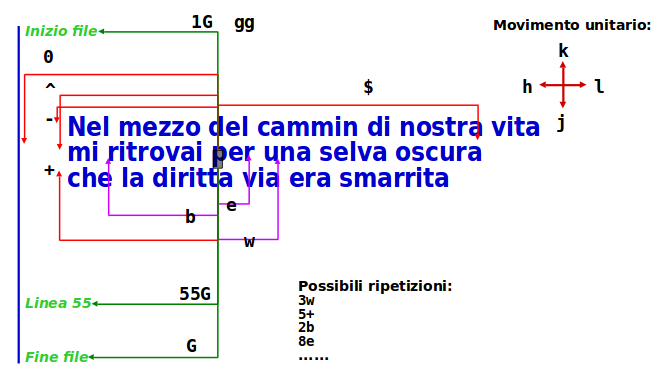

Comandi di vi

Allo scopo di imparare i comandi 'vi', occorre provarli.

Si consiglia di produrre un file su cui esercitarsi, p.es. come segue:

man bash > bash1.txt

vi bash1.txt

Comandi di inserimento

a- dopo il carattere correntei- prima del carattere correnteA- a fine lineaI- a inizio linea, prima del primo carattere significativoo- in una nuova linea sottoO- in una nuova linea sopra

Comandi di movimento semplice

I comandi di movimento sono molto importanti.

Tramite i comandi di movimento si compiono le operazioni di cut, copy e paste.

Comandi di movimento avanzato

Non sono indispensabili di primo acchito ma:

- risparmiano il numero di tasti digitati

- sono ideali per l'inserimento in macro

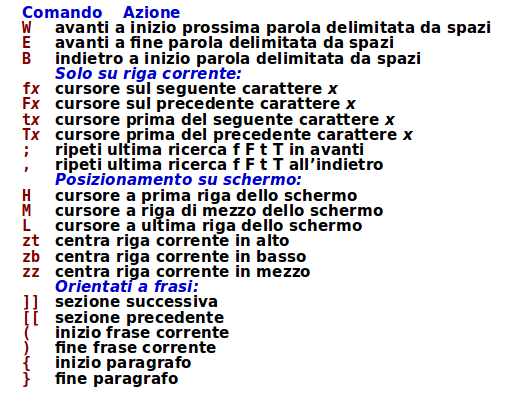

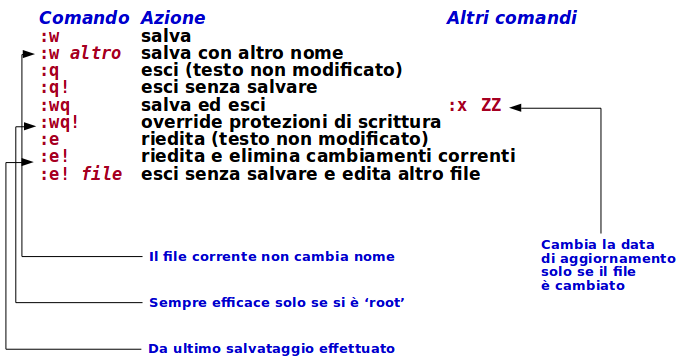

Comandi di salvataggio

I comandi di salvataggio sono per la maggior parte dei comandi ex. Quando si digitano i due punti come comando, sientra in modalità ex:

- l'ultima linea del video contiene il comando

- sono possibili comandi anche lunghi terminati da Invio

- per eventualmente interrompere il comando, battere Esc

Comandi di salvataggio avanzato

Sono derivati dall'editor ex. Quando si preme : in modalità comando, si apre l'ultima linea dello schermo ed è possibile editare un comando esteso.

:w file- salva tutto il file corrente con altro nome:1,5w file- salva da riga 1 a 5:1,.w file- salva da riga 1 a riga corrente:.,+5w file- salva da riga corrente fino a 5 righe dopo:.,’aw file- salva da riga corrente a riga marcata con a:r file- inserisci file esterno dopo riga corrente

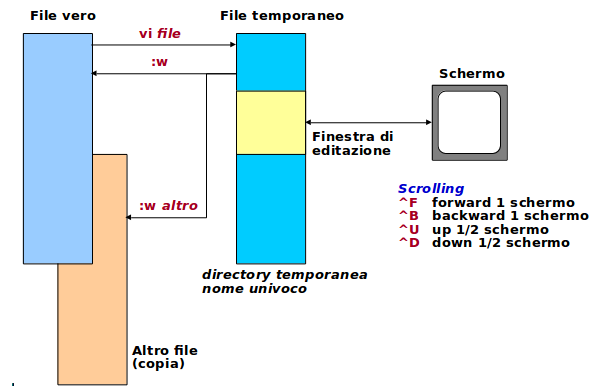

Operazioni sui file

Vi non sta editando il file vero, ma una sua copia. In caso di crash di sistema, al boot successivo è di solito possibile recuperare la precedente sessione di editazione del file temporaneo.

Il 'save' è in realtà un commit. tutti i cambiamenti effettuati vengono finalizzati nel file vero. Tutti i buffer di undo vengono azzerati.

Il salvare con altro nome è un'operazione diversa da altri editor: dopo tale operazione non abbiamo cambiato il nome del file corrente, ma prodotto uno snapshot sul file indicato. Stiamo ancora lavorando sul file originale.

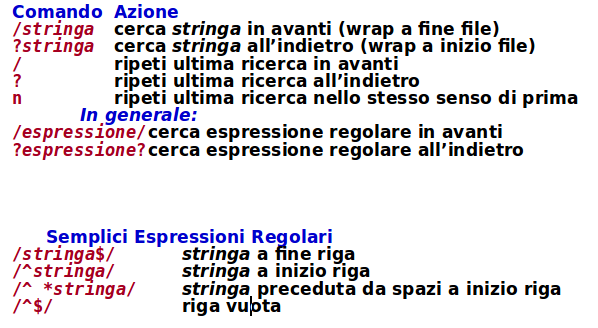

Ricerche in un file

Le ricerche vengono impostate digitando / (slash), che apre l'ultima riga del video e attende il comando di ricerca.

Anche questa è una modalità di 'ex'.

Digitare l'espressione regolare ricercata e premere Invio.

Per compiere la ricerca all'indietro nel file usare ? invece di /.

La ricerca si può ripetere in più modi:

/- continuare la ricerca della stessa espressione regolare in avanti?- continuare la ricerca della stessa espressione regolare all'indietron- continuare la ricerca della stessa espressione regolare nella stessa direzione di prima

Se la ricerca arriva alla fine del file, in avanti o all'indietro, la prossima ricerca compie un wrap arond, cioè prosegue rispettivamente dall'inizio o dalla fine del file.

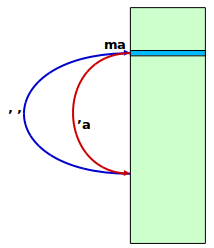

Markers

Per ricordarsi delle posizioni nel file sono disponibili dei segnalini o markers:

- nome da

afino az - marcano linee , non caratteri nè blocchi

- non è visibile se e quali linee siano marcate

Uso:

ma- marca linea corrente con a’a- vai a linea marcata con a’’- vai a linea prima dell’ultimo movimento (è unsingolo apice ripetuto due volte)'.- vai a linea dell'ultimo cambiamento:marks- mostra i segnalini correnti

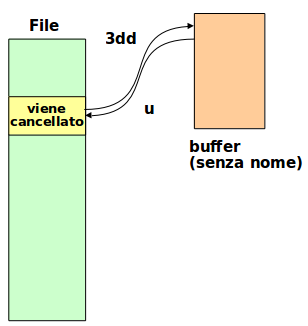

Taglia e Incolla

Comandi con prefisso

Permettono di compiere le operazioni di cut, copy e change.

Hanno la struttura

prefisso [ripetizioni] comando_di_movimento

I prefissi sono

d- delete - cancellazioney- yank - copiac- change - cambiamento

L'operazione si estende dal carattere corrente a quello raggiunto col comando di movimento

- Il numero di ripetizioni si riferisce al comando di movimento

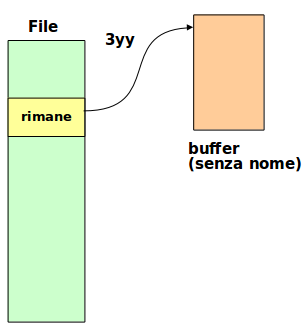

- Il materiale cancellato, copiato o cambiato viene conservato nel buffer senza nome

- E' poi possibile il paste coi comandi

poP

- E' poi possibile il paste coi comandi

- Il comando

u(undo) disfa la cancellazione, copia o cambiamento- in vim l'undo è multilivello

Cut (delete)

d + movimento:

Esempi:

dwcancella fino a inizio parola successivadecancella fino a fine parolad^cancella fino a inizio rigad$cancella fino a fine rigad’acancella fino a riga marcata con ad3+cancella fino a tre righe dopodGcancella fino a fine fileddcancella intera riga

Ammettono ripetitori:

10dw10 voltedw(comed10w)5dd5 voltedd(anched5d)

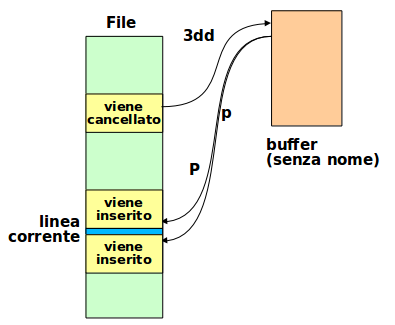

Paste (put)

Semplicemente posizionarsi alla destinazione desiderata e premere:

pdal buffer a dopo il carattere o la linea correntePdal buffer a prima del carattere o della linea corrente

Se sono state tagliate/copiate delle linee, queste verranno incollate dopo/prima la linea corrente del cursore.

Se sono stati tagliati/copiati dei caratteri, questi verranno incollati dopo/prima il carattere corrente.

Copy (yank)

y + movimento:

Esempi:

ywcopia fino a inizio parola successivayecopia fino a fine parolay^copia fino a inizio rigay$copia fino a fine rigay’acopia fino a riga marcata con ay3+copia fino a tre righe dopoyGcopia fino a fine fileyycopia intera riga

Ammettono ripetitori:

10yw10 volte yw (come y10w)5yy5 volte yy (anche y5y)

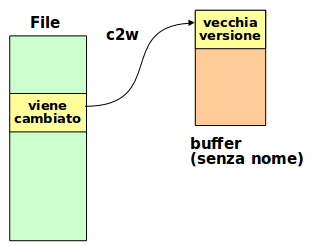

Modifica (change)

c + movimento + versione nuova + Escape:

Dopo il c + movimemto la versione precedente scompare e si entra in modalità inserimento.

Digitare la nuova versione e premere Escape: il cambiamento è finalizzato.

. (punto) ripeti ultimo cambiamento o cancellazione

Cancellazione o modifica avanzate

xcancella singolo carattere correnteDcancella fino a fine riga (=d$)Ccambia fino a fine riga (=c$)Ycopia fino a fine riga (=y$)rcrimpiazza carattere corrente concRentra in modalità “replace”: ogni carattere successivo sostituisce il carattere corrente. Terminare con Escape.~Cambia carattere corrente da maiuscolo a minuscolo o viceversa e avanza a carattere successivo

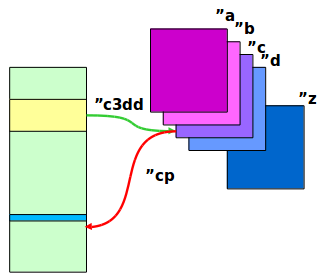

Buffers con nome

Vi sono 26 altri buffer disponibili oltre quello senza nome.

- Nomi dalla

aallaz - Preceduti da

"(doppio apice) - Prima di comandi delete, yank, change, put

Esempi

”adw- cancella parola a buffera”zy’c- copia da qui a linea marcata conce poni nel bufferz”zp- paste dal bufferz

Ricerche globali

Sintassi:

[range]g/espr_reg/[comando]

- Applicato a tutte le linee di range

- Lista (inizio,fine) come in ed o espressione regolare

- Ricerca espr_reg un'espressione regolare

- Esegue il comando specificato

p- mostra le righe trovate#- mostra le righe col numero di rigad- cancella le righe trovatey- copy (yank) delle righe trovatenormalcomando - esegue il comando esteso vi su ogni riga trovata

Esempi

g/the$/p- Mostra tutte le righe che terminano con the

.,$g/^ *pippo/#- Dalla riga corrente a fine file mostra i numeri e le righe contenenti pippo dopo un qualsiasi numero di spazi da inizio riga

g/^$/d- Cancella tutte le righe vuote

1,/^Examples/g/^Section/+y- Da inizio file alla riga che comincia con Examples copia la linea dopo quella che inizia con Section

g/^Section/normal ONew- Trova tutte le righe che cominciano con Section e aggiungi prima di esse una riga contenente New

Il comando g/Regular_Expression/p è così usato e utile, che è diventato il comando linux grep.

Sostituzioni globali

Sintassi:

[range]s/espr_reg/str_rimpiazzo/[flags][conto]

- Applicato a tutte le linee di range

- Lista (inizio,fine) o espressione regolare

- Ricerca espr_reg, un'espressione regolare

- La sostituisce con la stringa di rimpiazzo

- Secondo le modalità dei flags

c- chiede confermai- ignora caseI- obbedisce al case (default)n- non esegue la sostituzionep- stampa solo le linee trovate (non è necessaria la stringa di rimpiazzo)

- Esegue conto volte (default una)

n- (numero) volteg- ogni volta sulla linea

Settaggi

Modificano il comportamento di vi e vim

- Per vedere i settaggi correnti

:set - Per vedere tutti i settaggi possibili

:set all- Possono essere molte pagine. Per interrompere

Ctrl-C

- Possono essere molte pagine. Per interrompere

Eaempi:

- Per settare i numeri di linea

:set number - Per togliere i numeri di linea

:set nonumber - Vedere il valore corrente

:set number? - Risettare a valore di default

:set number&

I settaggi possono essere booleani, come nell'esempio sopra, o avere un valore. Esempio::set tabstop=4 - setta il Tab a 4 caratteri

I settaggi possono essere abbreviati a stringhe univoche:

:se nu=:set number:se nonu=:set nonumber

Per impostare dei settaggi che vengono eseguiti ad ogni sessione di 'vi', inserirli nel file ~/.vimrc della directory di login, senza i : (due punti)

.vimrc- vim run commands - comandi di lancio del vim

Altri Editors

Vi sono innumerevoli altri editor e ambienti di sviluppo software in Linux.

Per chi usa un editor saltuariamente, per l'editazione di soli file di configurazione, tale editor deve essere facilmente installabile,

intuitivo (sequenze di controllo tradizionali) e usabile da CLI e da collegamento remoto.

Un tale nuovo editor è micro, Open Source, disponibile su https://github.com/zyedidia/micro

Micro è un editor scritto in Go. Il suo comportamento è intuitivo ed è simile a quello dell'editor di Linux nano.

Micro ha le seguenti caratteristiche principali:

- è un editor per terminale, non grafico

- ha supporto per il mouse

- è un editor non modale: tutto quello che si scrive va nel testo

- i comandi sono soprattutto basati su sequenze

Ctrl-x - i comandi sono ridefinibili

- ha svariati schemi di colore

- supporta il syntax highlighting di vari linguaggi moderni, tra cui naturalmente il Go

- ha numerosi plugins per funzionalità aggiuntive

Uso di Base di micro

Lancio

Sintassi:

micro [opzioni] [file]

Se il nome del file non è fornito, verrà richiesto

all'atto del salvataggio.

Vi sono molte opzioni per il settaggio immediato

di configurazioni. Per vederle:

micro -h

Tutto quello che si scrive è inserito immediatamente nel buffer di

editazione: non è modale.

Sono indicati di default i numeri di linea.

Comandi di salvataggio

Ctrl-Ssalva il fileCtrl-Qesce. Se il file è stato modificato chiede se salvarlo.Ctrl-Oapre un file. Si apre la linea di comando per il nome del file. IlTABdà autocompletamento.Escinterrompe il comando corrente

Comandi di movimento

Le frecce si spostano nelle quattro direzioni. AnchePgUp e PgDown funzionano come atteso.

Si può usare il mouse per un posizionamento immediato.

Inoltre:

Ctrl-Leftva a inizio rigaCtrl-Rightva a fine rigaCtrl-Upva a inizio fileCtrl-Downva a fine fileAlt-Rightva all'inizio della parola seguenteAlt-Leftva all'inizio della parola precedenteCtrl-Lva a riga, chiede numero

Comandi di Delete

Backspacecancella all'indietroDelcancella in avantiCtrl-Backspacecancella fino a inizio rigaShift-Ctrl-Leftcancella fino a inizio rigaCtrl-Delcancella fino a fine rigaShift-Ctrl-Rightcancella fino a fine rigaShift-Ctrl-Upcancella fino a inizio fileShift-Ctrl-Downcancella fino a fine fileCtrl-Zundo, multilivelloCtrl-Yredo

Comandi di Copy&Paste

Si può selezionare il testo col mouse.

Con i comandi:

Shift-direzioneseleziona in quella direzioneCtrl-Aseleziona tuttoCtrl-XcutCtrl-CcopyCtrl-VpasteCtrl-Kcut dell'intera rigaCtrl-Dduplicazione delle riga correnteAlt-Upmuove la linea in suAlt-Downmuove la linea in giù

Attenzione:

Per poter eseguire il Cut & Paste tra Micro ed un'altra finestra dell'ambiente linux occorre aver installato il pacchetto xclip.

sudo apt install xclip

Comandi di ricerca

Ctrl-Fricerca: chiede stringaCtrl-Nripete ricerca in avantiCtrl-Pripete ricerca all'indietroEscesce dalla ricerca

Altri comandi

Ctrl-Eesegue comando esteso microCtrl-Besegue comando shellCtrl-Gapre la finestra di aiutoCtrl-Qper uscire dalla finestra di aiuto

L'editor 'ed'

Per completezza, interesse e possibiltà d'uso in procedure shell, vengono qui illustrati i comandi di 'ed', il più antico degli editor di Unix.

'ed' è un editor di linea, con pochi comandi, tipicamente di una sola lettera, ma con prefissi e suffissi

Anche 'ed' è un editor modale.

Simboli di indirizzamento

.- linea corrente$- ultima linea del buffern– la linea n (numero)-o^- linea precedente-no^n– n linee prima della corrente (numero)+- linea seguente+n– n linee dopo la corrente,o%- tutto il buffer ( come1,$);- da linea corrente a fine buffer ( come.,$)/re/- ricerca avanti a linea con espressione regolare re?re?- ricerca indietro alla linea con re'm– alla linea precedentemente marcata con m

Comandi principali di ed

Singola lettera con modificatori seguita da Enter.

Molti ammettono un range di linee a cui applicare il comando, poste prima e senza spazi - il default è indicato tra parentesi (le parentesi non si mettono nel comando)

(.)a– append dopo linea corrente5a- append dopo la riga 5+3a- append tra tre righe in avanti

(.)i– insert prima di linea corrente1i- insert a inizio file

I comandi i e a passano a modalità inserimento. Per uscirne e tornare a modalità comando inserire . (punto) da solo a inizio nuova riga

Altri comandi:

(.,.)d– elimina linea o range di linee.,+5- elimina 5 righe incluso quella corrente

(.,.)c– elimina linea/e e inserisci (cambia linea)(.,.+1)j– unisce linea seguente a corrente(.,.)m(.)- muove a linea indicata(.,.)t(.)- copia a linea indicata

ed: scrittura e lettura file

(1,$)w– salva il file correntew- salva tutto il file

(1,$)w file– scrive il buffer al file (rimpiazza se esiste)1,10w /tmp/z- salva le prime 10 linee del file- il file corrente non cambia nome

(1,$)W file– append del buffer al fileq– quit; se il file è modificato segnala con?, e la ripetizione delqabbandona senza salvareQ– quit senza salvare e senza pronto(1,$)wq file– salva al file ed escewq- salva il file corrente ed esce

(1,$)w !comando– scrive il buffer allo standard input del comando($)r file– inserisce nel buffer il file alla fine di default.r file- inserisce nel buffer il file indicato alla linea corrente

($)r !comando– inserisce nel buffer lo standard output del comandoe file– edita il file nuovo; dare dopo il salvataggioE file– quit senza salvare ed edita il file nuovoe !comando– edita lo standard output del comandof file– cambia nome al file corrente(.,.)p– lista (stampa a video) le linee indicate, senza interruzioni(.,.)l– lista le linee (--More-- se più schermi)(.,.)n– lista con numeri di linea

ed: comandi di sostituzione

(.,.)s/re/nuova_stringa/- rimpiazza l'espressione regolare re con la nuova stringa (prima occorrenza sulla linea trovata)(.,.)s/re/nuova_stringa/n– _n_esima occorrenza sulla linea trovata(.,.)s/re/nuova_stringa/g– tutte le occorrenze sulla linea trovata(.,.)s– ripete l'ultima sostituzione sulla linea correnteu– undo dell'ultimo comando di modifica (singolo livello di undo)(.,.)g/re/comando– applica il comando alle linee contenenti l'espressione regolare re indicata(.,.)v/re/comando- applica il comando alle linee non contenenti re

Espressioni regolari

-

stringa– la stringa indicata- non deve contenere caratteri riservati

-

c– ogni singolo carattere c non riservato -

.- ogni singolo carattere -

[xyz]– singolo carattere tra quelli indicati tra le quadre -

[^...]– escluso i caratteri indicati -

[x-y]– singolo carattere nel range ASCII -

[:classe:]- carattere della classe indicata[:alnum:] [:alpha:] [:blank:] [:cntrl:]

[:digit:] [:graph:] [:lower:] [:print:]

[:punct:] [:space:] [:upper:] [:xdigit:] -

[^:classe:]- carattere non nella classe indicata -

^- inizio linea -

$- fine linea

Ripetitori, seguono il carattere

?- zero o una ripetizione+- una o più ripetizioni*- zero o più ripetizioni{n}- esattamente n ripetizioni{n,}- n o più ripetizioni{m,n}- tra m ed n ripetizioni

Sottoespressioni

Una sottoespressione è racchiusa tra tonde precedute da b_backslash_: \(re\)

\n– numero n della sottoespressione sulla linea- p.es.:

\([xy]\)\1– xx oppure yy

- p.es.:

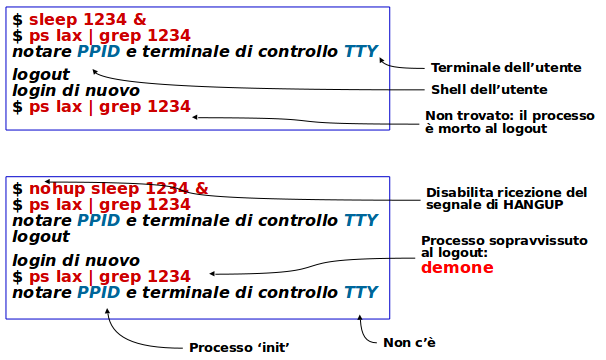

I Processi

Secondo la 'visione del mondo' di Unix, vi sono due componenti del sistema operativo: i processi e i file

Processo

E' l'esecuzione di un programma eseguibile. E' attivo, ha uno stato di esecuzione, consuma risorse come CPU, RAM, disco, rete. Un processo è un gestore di risorse. Il processo non è il programma. Puù processi possono essere instanziati dallo stesso programma e in esecuzione simultanea.

Il sistema Unix/Linux è:

- Multiuser - naturalmente più utenti possono essere simultaneamente connessi al sistema ed avere attività in corso

- Multiprocesso - più processi sono in esecuzione simultanea, ciascuno con la propria identità

- Multitasking - ogni processo è schedulato su più CPU, ed e composto da sottounità, dette task o threads, eseguite indipendentemente e simultaneamente

I processi non devono essere totalmente isolati, è previsto che i processi comunichino tra loro, tramite più dispositivi di sistema, collettivamente noti come Inter Process Communication.

Nei Linux moderni, i servizi sono costituiti da Cgroups, gruppi di processi in cooperazione tra loro.

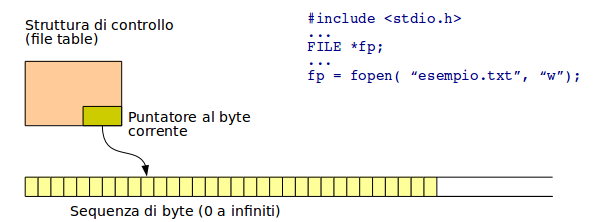

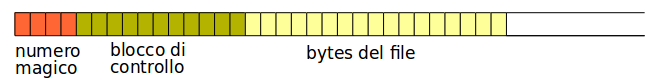

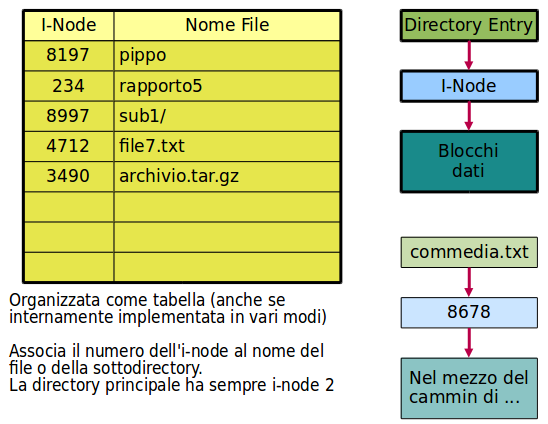

File

E' qualsiasi elemento venga gestito da un processo, in due modi: lettura o scrittura.

Non vengono coperti solo i file tradizionali, ma anche i dispositivi periferici, le reti, i terminali, ecc.

Tutto quello che non è un processo è un file. Tutto quello che viene gestito con le funzioni primitive di sistema dei file, è un file.

Ciò significa che vi possono essere anche file, cosiddetti esotici, che non occupano spazio disco, ma sono comunque gestiti come file.

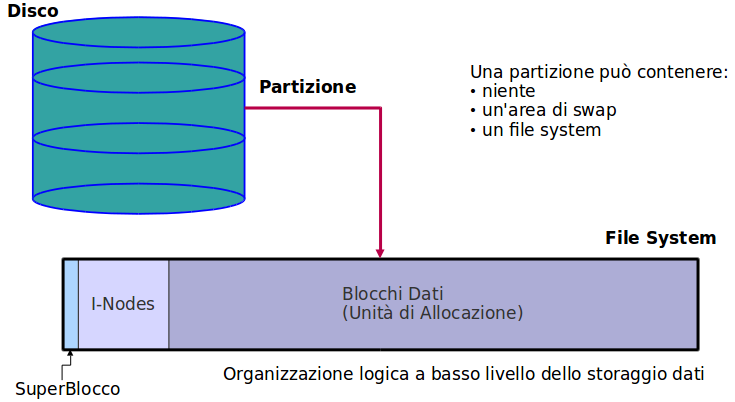

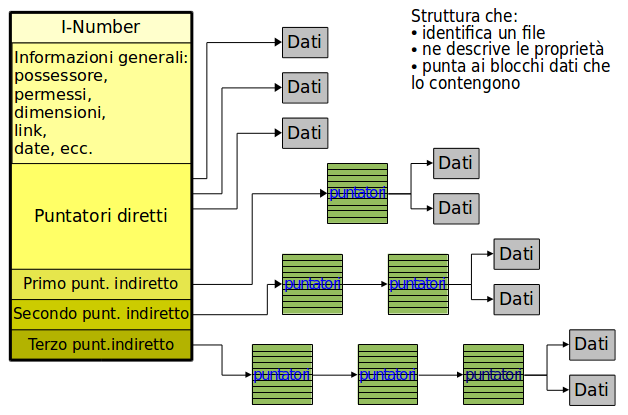

I file sono mantenuti in un File System, che può corrispondere ad una partizione disco, più partizioni, essere remoto in rete, essere anch'esso esotico.

Si è ottenuta col tempo una notevole virtualizzazione dei file e file system, con svariati livelli di indirezione prima di arrivare ai very bytes.

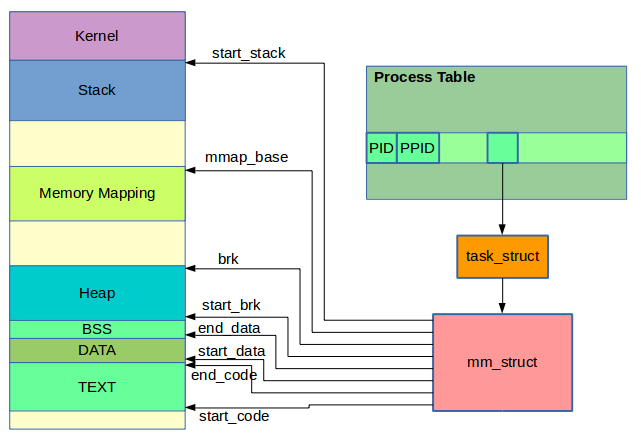

Processi e Memoria

Gestione della Memoria

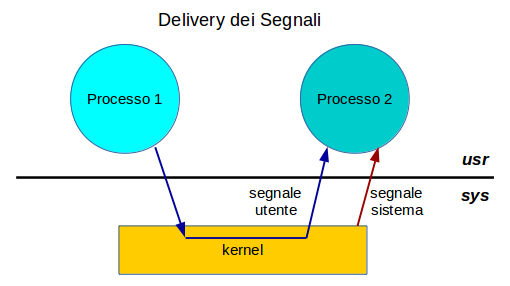

La RAM è gestita in due modalità diverse e separate.

- sys - contiene tutte le strutture di sistema, incluso il kernel e i suoi processi, le tabelle del kernel, i protocolli di rete, i device drivers, ecc.

- usr - contiene i processi uente, i buffers di I/O dei processi utente, le cache, ecc.

Le due regioni non sono necessariamente contigue.

L'unico modo che gli elementi in system mode e in user mode hanno per comunicare tra loro sono le system calls.

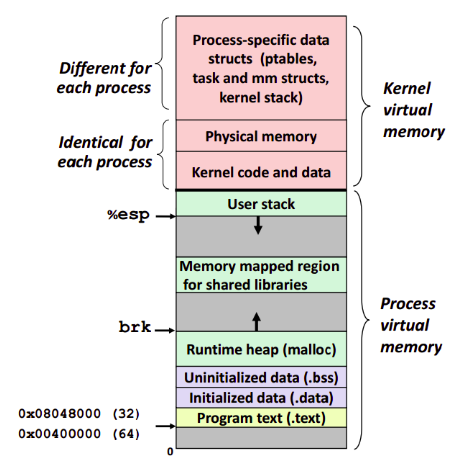

La Memoria Virtuale

E' la memoria indirizzabile da un registro della CPU. Con 64 bit, gli indirizzi di memoria virtuale vanno da 0 a 2^64-1 (solitamente espressi in esadecimale per convenienza).

Lamemoria virtuale è suddivisa in regioni:

- text - per il codice eseguibile dei programmi o librerie